O controle de acesso às dependências é um ponto crucial no planejamento da segurança de um edifício. Somente é possível garantir a integridade do patrimônio e o bem-estar das pessoas em seu interior, com um monitoramento rigoroso e preciso de tudo o que entra e sai do local.

Além disso, é necessário ter a definição clara de quais indivíduos estão autorizados a acessarem determinadas áreas e quais são os procedimentos para retirada de bens e recebimento de remessas. Dessa forma, o controle pode ser feito com eficiência e com o mínimo de interferência nas outras atividades no interior do edifício.

Standalone é um termo da língua inglesa que pode ser traduzido como “autossuficiente”. Ou seja, um equipamento de controle de acesso standalone é aquele que não necessita de um software auxiliar ou de conexão com uma rede para operar.

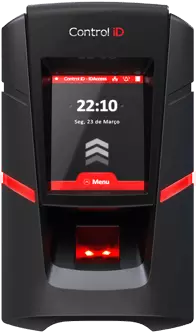

A Control iD oferece um vasto portfólio de equipamentos de controle de acesso standalone, com tecnologias de leitor biométrico, senha e cartão de proximidade para a identificação das permissões. Confira!

O que é Controle de Acesso?

Controle de acesso é um conceito que define-se por restringir, autorizar e auditar o acesso de pessoas e materiais a um certo recurso, propriedade ou local. Essa é uma questão de grande importância quando se trata de segurança.

Por “acesso” entenda-se o ato de entrar ou sair de uma dada localidade, utilizar certo equipamento ou bem, ou mesmo, consumir determinado serviço. O equipamento de controle de acesso atribui uma permissão apenas a indivíduos específicos, exigindo sua autenticação para que a autorização seja emitida e o acesso, então, liberado.

Como dito anteriormente, as três palavras-chave para um bom sistema de controle de acesso são:

restrição;

autorização;

auditoria.

Nesse contexto, restrição refere-se a permitir que apenas determinadas pessoas obtenham acesso a algo. A autorização significa autenticar o indivíduo, identificando-o e reconhecendo sua permissão no sistema antes da liberação. Já a auditoria é o registro e a catalogação dos acessos concedidos, de modo que as identidades, as datas e os horários, além das atividades e dos locais ingressados, possam ser averiguados futuramente.

Para que um bom processo de segurança seja idealizado, a primeira área que deve ser abordada é o controle do acesso às dependências. Sem a informação precisa de quem entrou ou saiu, o restante desse processo fica comprometido.

Tradicionalmente, o controle de acesso é feito de forma física, por profissionais que realizam as identificações e, até mesmo, fazem a auditoria de acesso (seguranças, recepcionistas, porteiros ou vigilância por câmeras, por exemplo). Entretanto, as novas tecnologias possibilitam automatizar esse processo, tornando-o mais seguro e reduzindo custos.

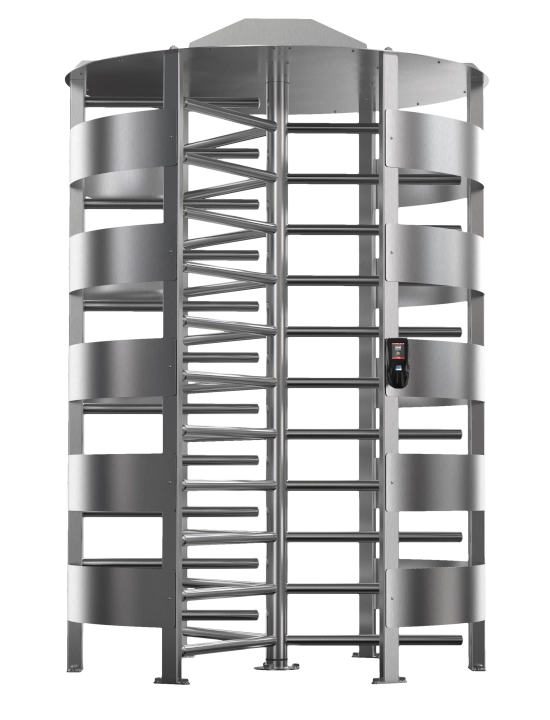

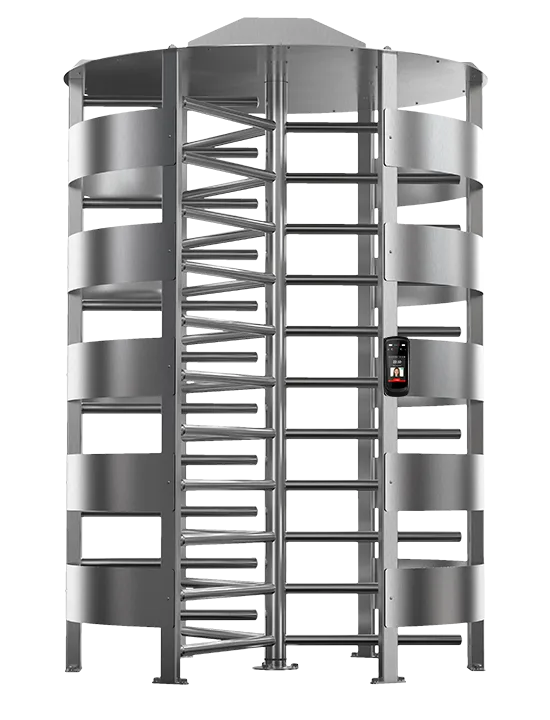

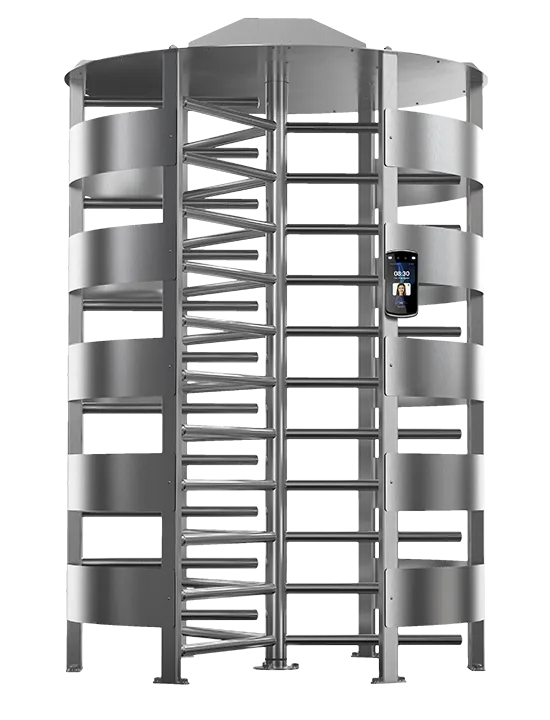

Inovações como o leitor biométrico, a fechadura eletrônica, o cartão magnético ou com código de barras, a catraca eletrônica e os sistemas de autenticação por senha podem ser utilizados para controlar os acessos e garantir ambientes mais seguros.

A Control iD disponibiliza múltiplas soluções de sistemas automatizados, equipados com as mais recentes novidades tecnológicas. Suas diversas soluções para controle de acesso se adéquam às necessidades de empresas e organizações de todos os portes, incluindo o uso residencial.

Perguntas Frequentes

-

Como funciona o controle de acesso eletrônico?

Os equipamentos de controle de acesso eletrônicos ou digitais funcionam com base em um mesmo princípio. Um usuário é cadastrado no equipamento e um nível de permissão lhe é atribuído utilizando uma ou mais funcionalidades para a identificação.

Então, sempre que o acesso for requisitado, o equipamento sozinho autenticará o usuário por meio da funcionalidade escolhida no cadastro (biometria por impressão digital, senha pessoal ou cartão de ponto, por exemplo).

Caso tenha a permissão necessária, seu acesso será garantido (integrando o equipamento de controle com fechaduras, portas e outros dispositivos que são liberados com a autenticação). Se não, o sistema registrará a tentativa fracassada e emitirá um alerta.

Quando há múltiplos equipamentos de controle integrados, para um mesmo usuário, alguns acessos podem ser permitidos e outros não. Desse modo, a pessoa deve ser cadastrada uma única vez e sua permissão trabalhada no sistema conforme a necessidade.

Alarmes contra violação dos próprios equipamentos de controle também podem ser embutidos para garantir a integridade dos equipamentos e a segurança do sistema.

-

Como instalar um sistema de controle de acesso automatizado?

É possível instalar um sistema de controle de acesso em qualquer local que conte com uma fonte de alimentação elétrica. Assim, basta ligá-lo à rede de eletricidade e integrá-lo ao dispositivo de fechamento que funcionará com a restrição de acesso (porta com eletroímã, fechadura eletromecânica ou magnética, por exemplo).

-

Por que utilizar um sistema de controle de acesso?

Um sistema de controle de acesso é primordial para garantir a segurança das pessoas e dos bens patrimoniais presentes em determinados locais. Composto pelos equipamentos (como catracas, fechaduras biométricas e leitores de cartões e crachás) e pelo software de gerenciamento, facilita o monitoramento das entradas e saídas de um estabelecimento, além de conceder autorizações com base em permissões previamente cadastradas.

No competitivo mundo corporativo, seja para grandes, médias ou pequenas empresas, garantir a integridade do patrimônio e das informações é importantíssimo. Afinal, o comprometimento parcial ou integral de um deles pode causar um enorme prejuízo financeiro e significar o fim de suas atividades.

Por outro lado, a automatização da segurança reduz a probabilidade de falhas humanas e de ações fraudulentas, especialmente de engenharia social ou contando com a participação de funcionários mal-intencionados.

O sistema de controle é responsável, também, por garantir o armazenamento, a organização e a integridade das informações de acessos. Dessa forma, permite saber quem entrou em dado ambiente ou acessou um serviço e em quais horários. Assim, auxilia no levantamento de causas e na investigação de responsáveis no caso de uma violação da segurança.

Por fim, o investimento em um sistema de controle de acesso digital traz economia para empresas e organizações. Isso porque os recursos que seriam destinados para a formação e a manutenção de equipes de monitoramento podem ser direcionados para outros setores, liberando capital de giro, sem que a segurança seja comprometida.

-

Quais são as formas de identificação disponíveis?

Atualmente, são três os principais métodos de identificação utilizados em equipamentos de controle de acesso. São eles:

uso de senhas pessoais: ao ser cadastrado no sistema, cada usuário escolhe e registra uma senha de acesso. Dependendo do equipamento de controle, a senha pode ser apenas numérica, alfanumérica ou um PIN (do inglês Personal Identification Number, o Número Pessoal de Identificação).

cartão de proximidade: a identidade de um novo usuário é vinculada a um cartão de proximidade, reconhecido pelo equipamento de controle por radiofrequência. Para obter acesso ao sistema, basta aproximar o cartão do leitor de proximidade do equipamento de controle. O cartão pode também ser customizado para conter informações do proprietário, como um crachá.

biometria: solução mais segura e prática, a tecnologia de identificação biométrica autentica o usuário por meio da leitura de impressão digital. Como não existem duas digitais iguais no mundo, esse sistema de identificação é quase impossível de ser fraudado. Ainda, não requer o uso de cartões ou a memorização de senhas, sendo o ideal para ambientes em que usuários cadastrados acessam com pouca frequência os locais restritos.

-

Em que ambientes os equipamentos de controle de acesso podem ser utilizados?

Como são de fácil instalação e manuseio, os equipamentos de controle de acesso podem ser utilizados para garantir a segurança e o monitoramento de atividades nos mais diversos ambientes. Assim, são comumente empregados em escritórios, hospitais, fábricas, universidades, escolas, condomínios, edifícios governamentais e, até mesmo, em residências particulares.