Acessando o Sistema

Após a instalação, o iDSecure pode ser acessado tanto via desktop (clicando no ícone) como diretamente através de um navegador (https://localhost:30443).

Os primeiros passos recomendados para a utilização do sistema iDSecure é:

- Cadastrar Pessoas;

- Cadastrar Departamentos;

- Cadastrar Áreas;

- Cadastrar Dispositivos;

- Cadastrar Regra de Acesso.

Para mais informações sobre como realizar uma determinada tarefa acima, basta clicar no tópico desejado para ser redirecionado a uma página com as respectivas instruções.

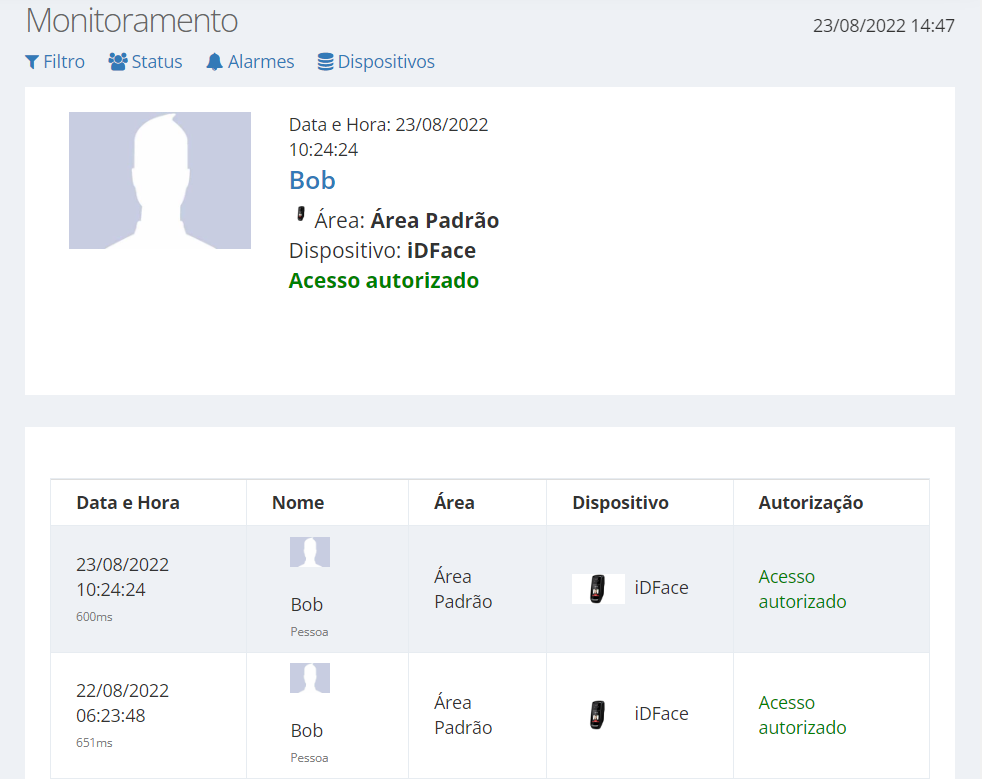

Monitoramento

Todo dispositivo cadastrado pode ser acompanhado na tela de Monitoramento. Os acessos realizados podem ser visualizados e filtrados de acordo com evento, pessoa, dispositivo e área.

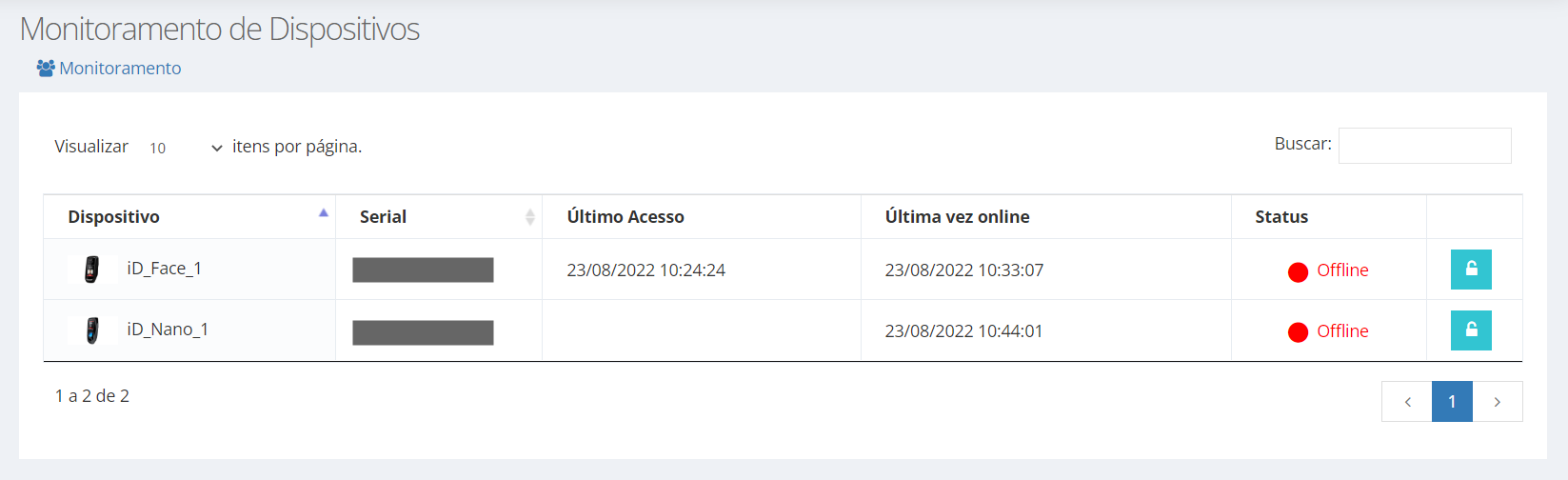

Na aba "Dispositivos", é possível analisar os estados e especificações dos equipamentos cadastrados no iD Secure. Assim, em caso de um dispositivo apresentar uma falha, é possível ver se ele está conectado na rede, qual e quando foi a última tentativa de acesso. Dados semelhantes podem ser vistos na aba "Alarmes", sendo que a diferença é que nesta os alarmes aparecem listados.

É possível também ativar o relé associado ao equipamento. Por hora, o botão está configurado para abrir apenas o primeiro relé do dispositivo. Em aparelhos como a iD Box, por exemplo, que possui quatro relés, três deles estarão inacessíveis nesta tela. Todavia, com a licença Enterprise, é possível controlá-los na Planta Baixa.

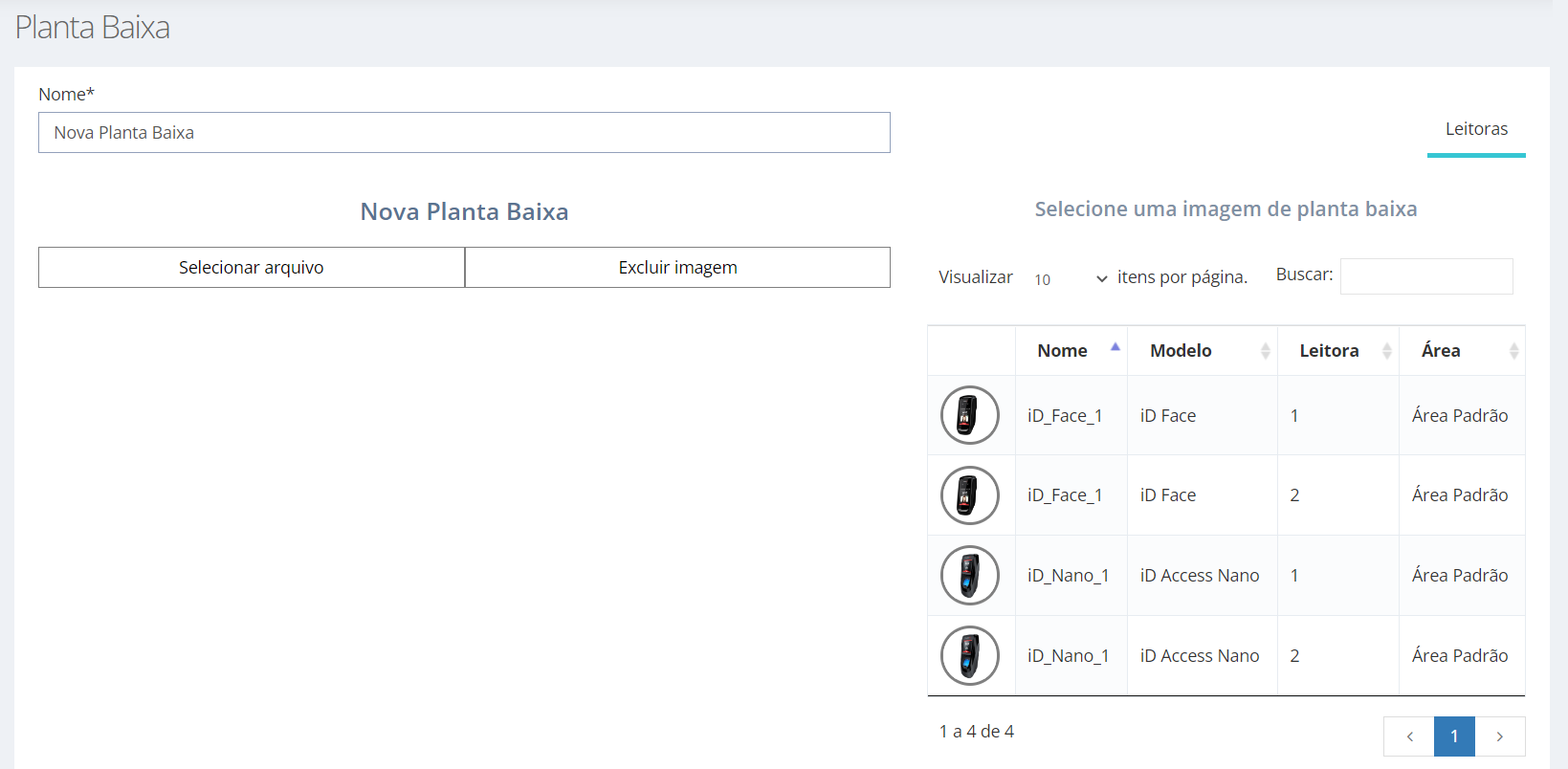

Planta Baixa

É uma funcionalidade disponível para a versão Enterprise do sistema iD Secure. Através do sistema de planta baixa é possível mapear os dispositivos cadastrados na planta do ambiente, de forma que estes possam ser configurados e controlados.

Ao clicar em "Planta Baixa" no menu lateral, o usuário é direcionado a uma página com as plantas já existentes. Nesta tela, é possível também criar uma nova clicando-se em "Adicionar".

A tela de criação de uma planta baixa se assemelha a da imagem abaixo.

Nota-se que é possível adicionar um mesmo dispositivo mais de uma vez, haja visto que nesta funcionalidade é feito o controle das leitoras. No caso do exemplo, temos dois dispositivos, e cada um deles tem duas leitoras. Após o carregamento da imagem, é possível arrastar os equipamentos para a planta e posicioná-los de acordo com sua localização. Feito isso, basta clicar em "Salvar".

A planta criada poderá ser acessada através do mesmo menu, e as leitoras poderão ser configuradas e abertas conforme desejado. Ao clicar em uma leitora, dois botões aparecem, sendo um de edição e o outro de controle de acesso.

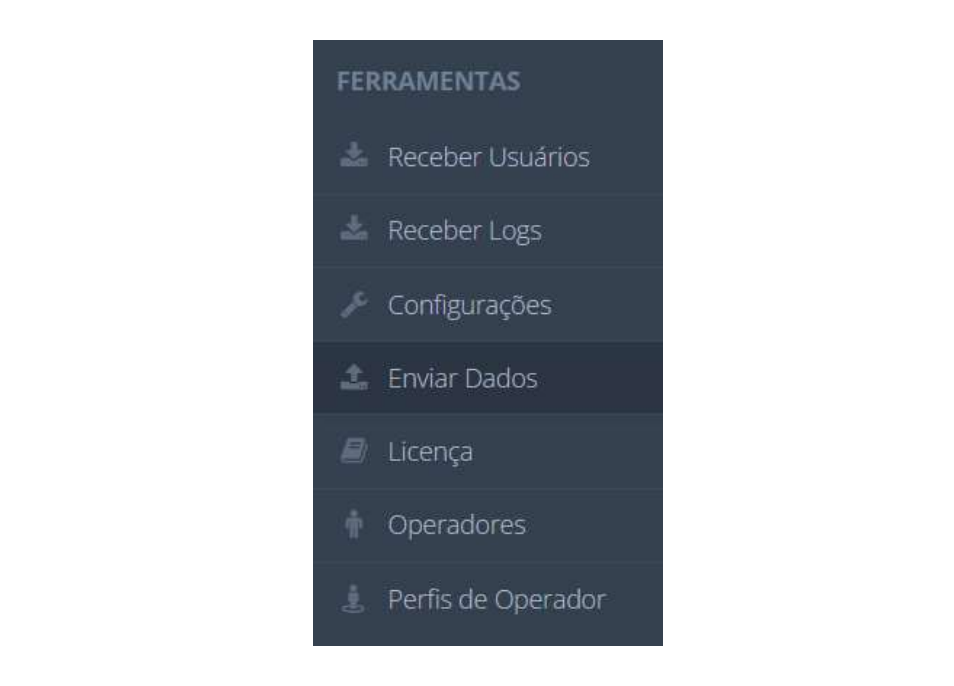

Sincronização dos Dados

A sincronização dos dados no sistema iDSecure com os equipamentos ocorre de forma automática. Assim que algum dado como equipamento, área, usuário ou forma de identificação for alterado, o sistema calcula todas as modificações que devem ser realizadas nos equipamentos e inicia a sincronização imediatamente. Assim, é importante aguardar alguns segundos até que todos os dados estejam replicados nos equipamentos.

Caso algum equipamento esteja offline e não receba as atualizações, é possível realizá-las por meio do botão "Enviar Dados". O iDSecure também verifica as configurações dos equipamentos automaticamente toda vez que é iniciado.

Por fim, no modo Enterprise, todas as informações (exceto contingência) ficam armazenadas no servidor e as modificações passam a ser efetivas imediatamente.